福利!!

有多简单?复用交换机做东西向安全监管

魂牵梦绕的工位、心心念念的油条豆腐脑……我回来了!经历了疫情反复、隔离期满,我终于不用在家办公了!可是,一个电话之后,我的心情再也浪不起来了。

领导最新指令:

去年勒索病毒事件曾感染多台主机,安全整改后主机病毒的横向扩散依旧是监控盲区,快去找寻做东西向网络监管的最物美价廉的方法!

最物美价廉?不花钱是不是更好?还能再抠点吗?

可是,需求再虐我也得接着……疫情期间失业,我可扛不住!

方法一

找各路朋友问一圈打探到:

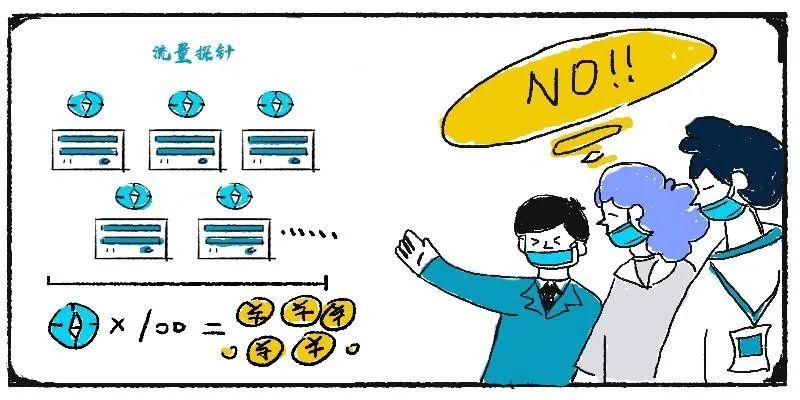

流量探针能检测到网络中的横向扩散问题。

听起来不错,物美!

可我们是三层架构的网络,只在核心交换机部署探针,无法检测到接入层的扩散行为。要做到全面监控,探针得部署在接入层交换机旁,但接入交换机最起码有上百台。

我们照100台探针计算,这费用……已然是天文数字!

纵然百般压缩,这数字依旧高不可攀!

这个数字,领导一定不会爱我了!

这个数字,领导一定不会爱我了!

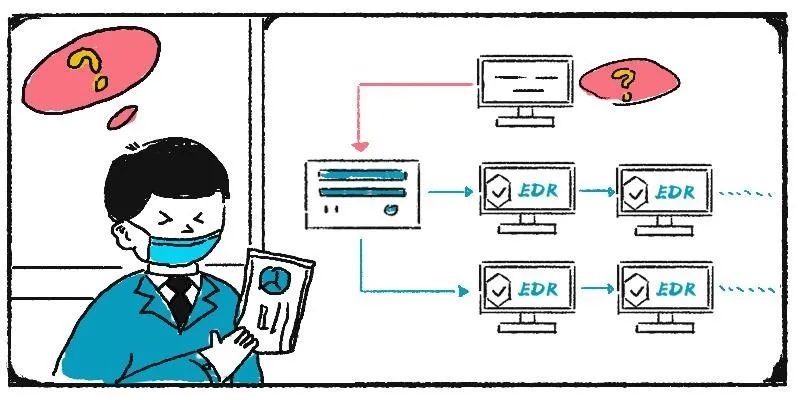

方法二

这时有朋友建议:

在接入交换机下联的每个终端装一个EDR(终端检测响应)试试。

EDR能根据主机状态和行为对端点进行持续检测,发现异常行为并实时干预。

听起来不错诶,可管理是个大问题。

装了之后可能会影响我们的部分业务,那网络一出问题EDR就会被质疑甚至背锅。一些外部或者非管理覆盖范围内的人,在访问内网时是没办法安装EDR的,这安全隐患有些明显。

这方案,不太美丽……

方法三

东西向安全监管还有没有更好的方法呢?

这时锐捷的朋友给了一个方案:

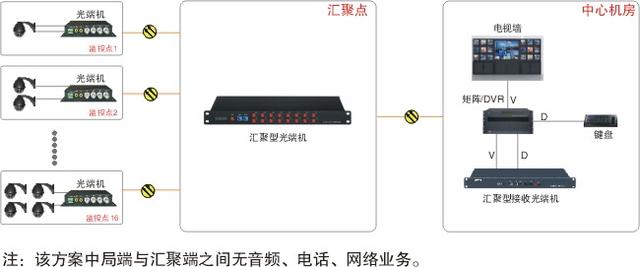

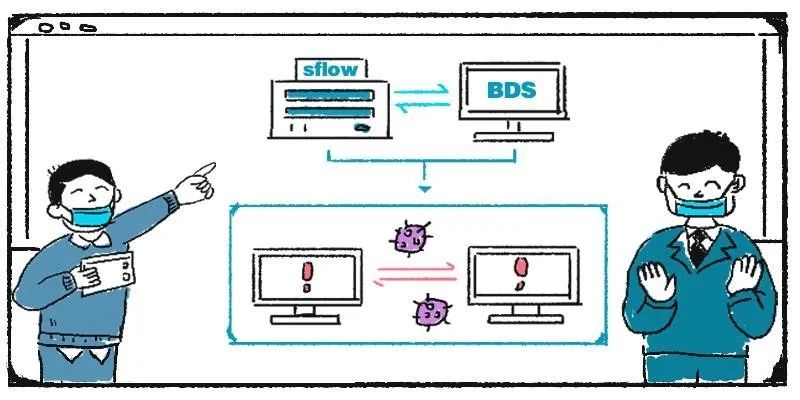

将接入交换机复用成一台流量探针。

那网络中岂不是有成百上千个探针?

此时,我已经嗅到“价廉”的味道!

可是物美吗?需要眼见为实。

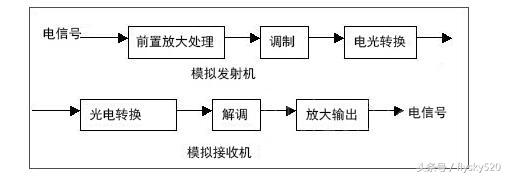

病毒东西向扩散时,会有大量的高危端口扫描探测报文,交换机通过sFlow采样到这些扩散数据,接着同步给锐捷BDS(安全态势感知平台)做综合分析、精准定位病毒的横向扩散。

经测试发现:

经测试发现:

单台接入交换满载使用,CPU使用率通常只有10%左右,开启sFlow协议后 CPU使用率也仅15%左右,丝毫不影响正常业务。

梦里寻它千百度,这货竟在灯火阑珊处!

这一次,领导一定会爱我!!

有疑惑的伙伴们请回看开篇视频:有多简单?复用交换机做东西向安全监管。

如您需要网络+安全,请留下您的联系方式

相关阅读