本文作者:郑小风(左)、林正亮(右)

最近小锐收到了某网点客户的反馈:

“平板电脑在连接网点内AP放出的信号时,Wi-Fi老是自动断开连接,严重影响业务运行!”

听闻消息,小锐立马赶往客户现场,火速处理:

劳模小锐立即展开排查:为了避免是个别终端本身的原因,小锐先使用了自己的小米8手机与华为笔记本电脑一同关联测试,都出现了刚关联上就马上自动断开的情况。

难道,莫非.....

机智的小锐马上打开Wi-Fi魔盒扫描周围环境干扰情况,发现环境相对比较干净。

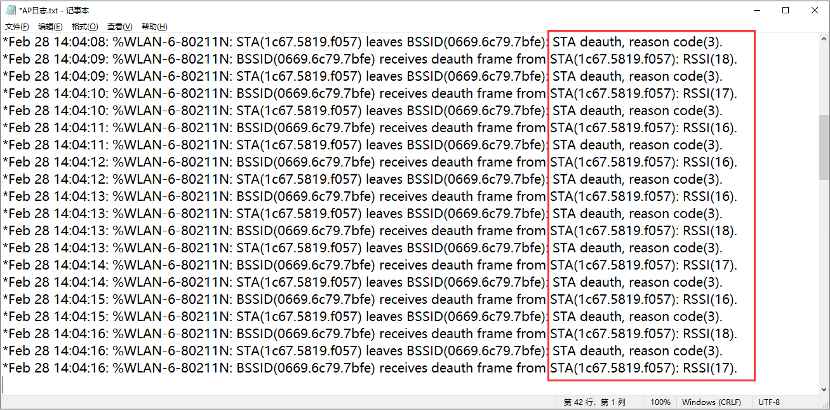

既然如此,先瞅一眼AP上相关日志再说,通过日志上发现终端在发送认证关联报文之后,马上又发出了大量的解认证报文:

AP频繁收到终端解认证报文并打印日志

AP频繁收到终端解认证报文并打印日志

不仅如此,现场2.4G与5.8G频段所有终端关联时均存在这个现象,小锐马上就意识到:

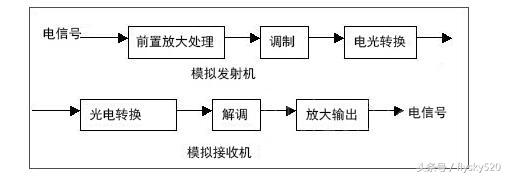

TIPS:反制技术原理介绍

AP反制有两种方式:

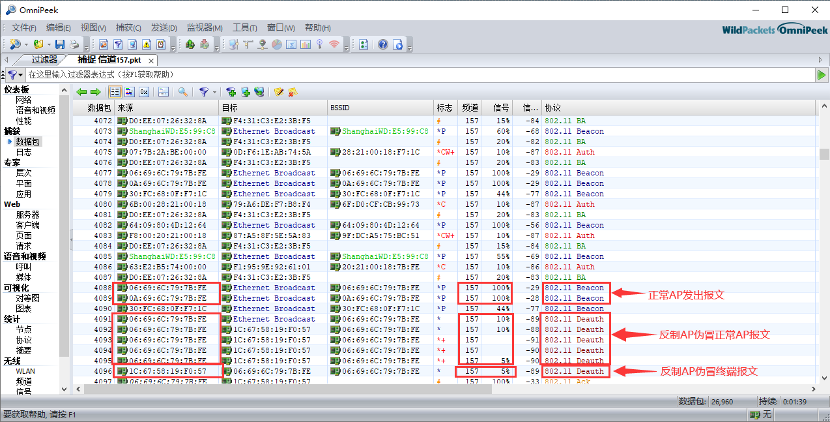

1、反制AP 在检测到正常的 AP 设备信息后,仿冒正常的 AP 的bssid地址向终端发送解认证或者解关联报文。无线终端收到这些报文后,认为是正常的AP 要主动断开连接,于是就会断开Wi-Fi连接。

2、反制AP仿冒终端的mac向正常的AP发送解认证或者解关联报文,正常的AP收到这些报文后,认为终端要主动断开连接,于是就会断开与终端的Wi-Fi连接。

有了怀疑方向后,小锐第一时间检查AC配置,发现AC上配置了相关的反制命令,为了排除AP间自身互相影响,先将现场反制AP功能关闭,发现终端关联时依然存在自动断开的情况,问题的排查陷入了僵局。

(Tips:无线瘦AP放出beacon帧里面有个firendly flag,又名友好标志位。一般情况下,上线在同一台AC的AP友好标志位默认是一样的,不会互相反制。)

这样的想法在脑中一闪而过,小锐马上拿出了随身携带的空口抓包网卡,在现场进行了空口抓包

通过空口抓包,小锐发现了终端(MAC尾号:F057)从一个源地址收到多个Deauth报文。(解认证)

再通过报文信号强度对比,正常AP发出的Beacon报文信号强度高(-29dbm),因为AP就在头顶;Deauth报文信号比较弱(-90dbm),正常同一个AP发出的Beacon和Deauth报文信号强度差不多,因此通过报文对比初步判断确实可能存在反制情况,并且反制设备距离终端较远。

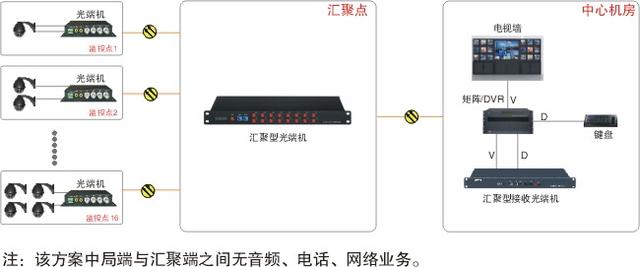

现场AP位置

既然问题相对明确了,现场接下来要做的就是找出这个反制源了,这可难不倒我小锐!

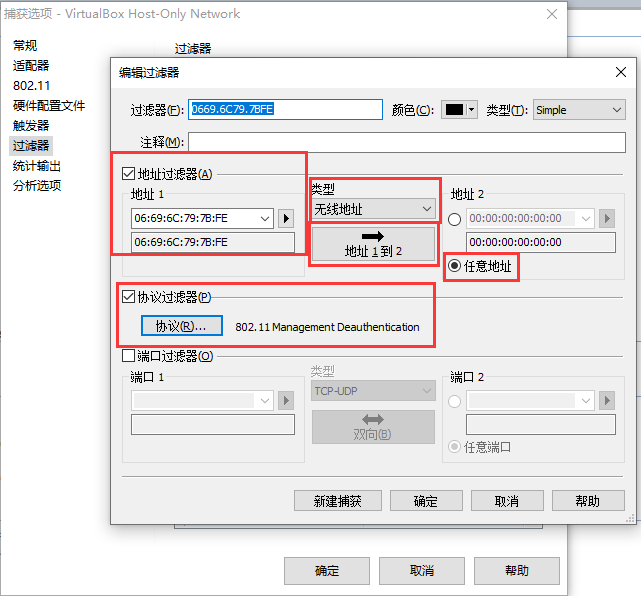

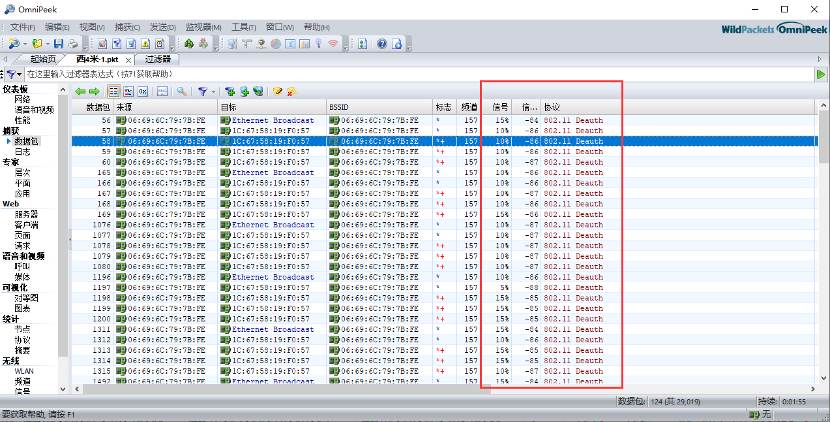

首先,通过空口抓包软件omnipeek上设置好抓包前过滤条件,只抓ap所在信道deauth报文。设置好抓包前过滤条件之后,拿着电脑,在AP的四个方向走动,查看deauth报文的信号强度在哪个方向信号最强,然后往最强的方向去查找。

抓包设置过滤条件

Deauth报文信号强度

Deauth报文信号强度

突然,小锐灵光一闪:这个反制源会不会只基于某些特定的信道进行反制,把现场换成5.2G信道试试?说做就做,将现场信道替换成36-64之后,果然,反制的现象消失了,终端能够正常关联并使用,由此也可以确认反制源设备并非基于全信道反制。

最终现场负责人表示另行找时间再上门与隔壁网点沟通,现场可以同意先使用规避方案,同时也表达了对小锐专业能力的认可。

敲黑板,划重点:

最后,小锐再给大伙做一个辅助判断是否反制报文特征的技术小结:

1

正常情况在某一个位置捕获到的同一个AP发出的管理帧的报文的信号强度是相近的,如果存在deauth和disassoc报文的信号强度和该AP的其它管理帧(如beacon,ack)的信号强度差别较大,说明该deauth和disassoc报文可能是反制AP发出的报文。

2

反制AP发送的解认证或者解关联报文大部分都是广播报文,也有针对特定终端的单播反制。

3

正常AP上配置禁用了低速率,而空口抓包抓到的该AP的解认证或者解关联报文却是用低速率发送的,说明可能是反制AP发出的报文。

往期精彩